- お電話の問い合わせはこちら

- 0120-275-319

- 受付時間 月曜〜金曜 9:00〜17:30

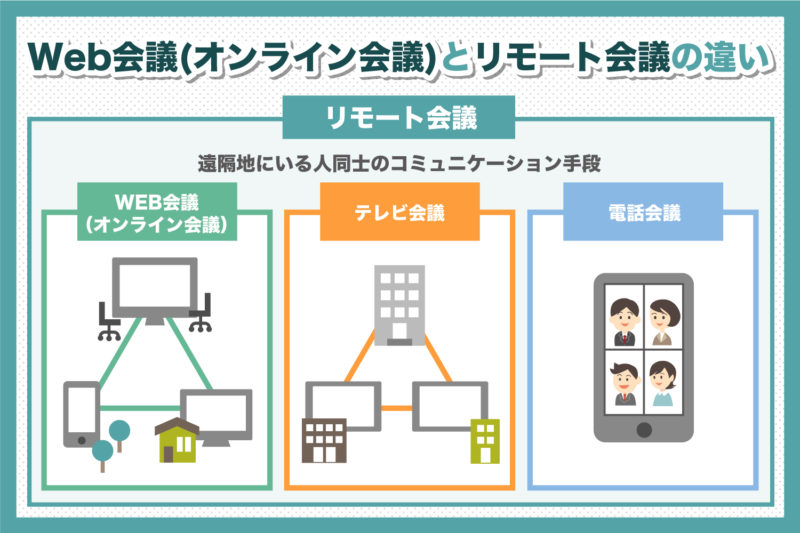

Web会議の基礎知識

更新日:2022.08/02(火)

『Zoom』のセキュリティ問題について解説します

コロナ禍で、最も知名度を上げたWeb会議システムといえば、やはり、『Zoom』ではないでしょうか。2019年12月時点では、1日あたりのユーザー数が1000万人程度だったのが、2020年3月時点では、約2億人まで増加したそう。

このまま『Skype』を抑えて、『Zoom』がシェアを取るかと思いきや、セキュリティやプライバシーの問題が次々と噴出。その結果、知名度の上昇と相まって、"『Zoom』は危険なWeb会議システム"と広く認知されてしまいました。

需要が急増したことで、ハッカーたちから目をつけられてしまったのでしょう…。また、需要増に対応するための作業を急いだことで、ミスや対応漏れが発生してしまったというのもあるようです。

何だかよくわからないけど、セキュリティ的に危険そうだから『Zoom』を使うのはやめようと思っている方も少なくないのでは?

重要なのは、正しく理解した上で、利用するかしないかを判断すること。そしてWeb会議を行う上で、主催者ができる限りの対策をすること。

この記事では、『Zoom』のセキュリティ問題について解説しつつ、Web会議開催時に、主催者がやっておくべき対策についてもご紹介していきます。

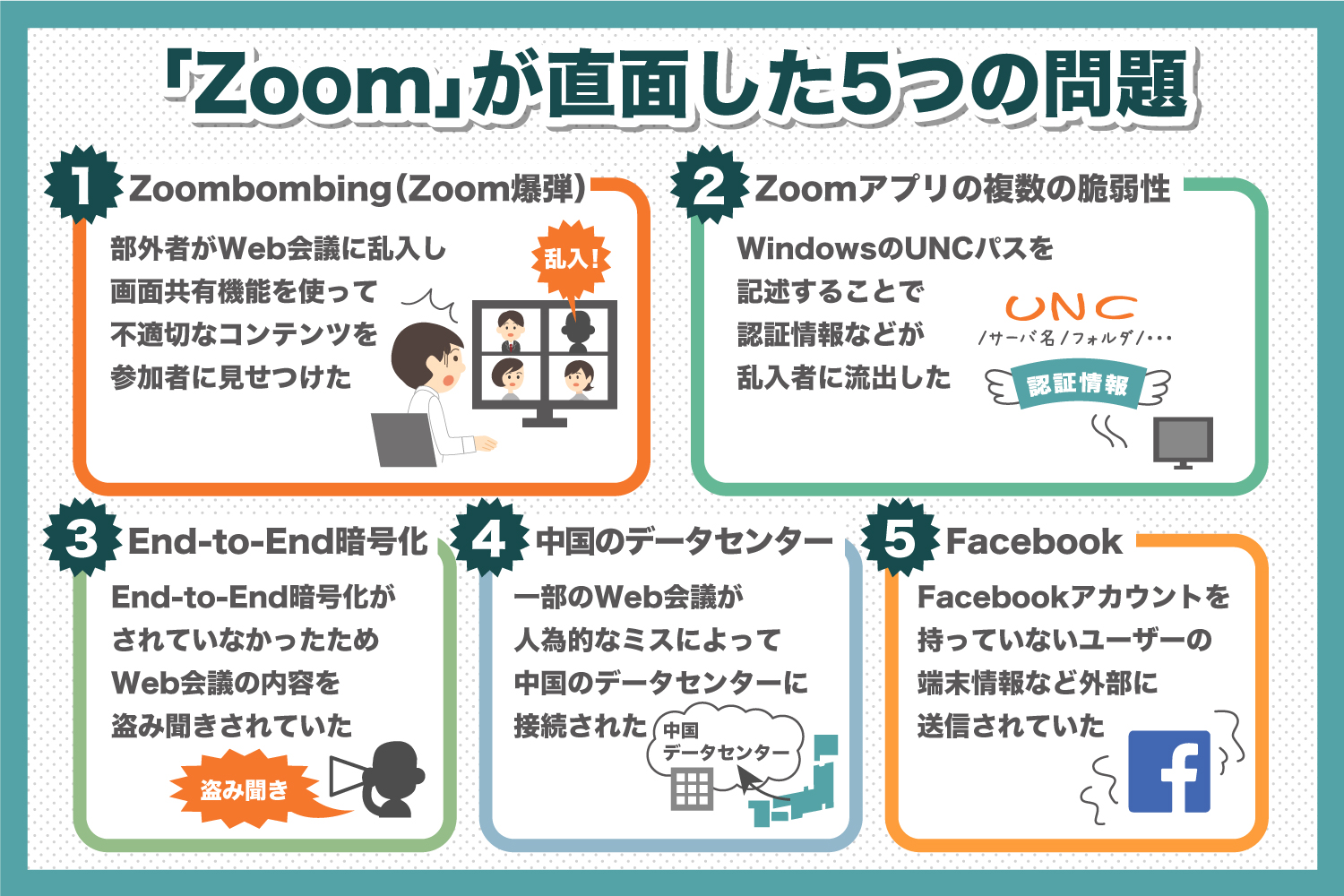

今回は、この5つの問題について、解説していきます。

『Zoom』が直面した5つの問題

新型コロナウイルス感染症対策のための『#Stay Home』による需要急増で発覚した、『Zoom』のセキュリティ・プライバシーの問題は、主に以下の5つ。

・Zoombombing(Zoom爆弾)

・Zoomアプリの複数の脆弱性

・End-to-End暗号化(E2E暗号化)がされていなかった

・他地域のWeb会議が中国のデータセンターに繋がっていた

・Facebookにアナリティクスデータが送信されていた

①Zoombombing(Zoom爆弾)

『Zoombombing(Zoom爆弾)』とは、悪意のある部外者が、荒らし(トロール)やいたずら目的で、Web会議に乱入し、画面共有機能を使って、人種差別的なメッセージやポルノ画像など、不適切なコンテンツを参加者に見せつける行為のこと。

部外者の乱入方法はいくつかあり、1つは、『Zoom』のアプリを解析し、そこにあったセキュリティホールから乱入したパターン。

もう1つは、SNSなどに流出した会議室URLから乱入したパターン。

さらに、ユーザーが普段使いまわしているIDとパスワードがダークウェブ上に流出していて、それを利用してアカウントを乗っ取り、コンタクト一覧に表示される個人のミーティングIDから乱入したパターンもあるようです。

②『Zoom』アプリの複数の脆弱性

『Zoom』アプリには、複数の脆弱性があったようで、先ほどの『Zoombombing(Zoom爆弾)』も、『Zoom』アプリの脆弱性が発生要因の一つ。

『Zoom』アプリの脆弱性として、最も問題になったのが、WindowsのUNC(Universal Naming Convention)パスに関するもの。

UNCパスとは、Windowsのネットワーク上で共有されている様々なファイルやフォルダがどこにあるかを示す記法のこと。「\\サーバー名\フォルダ名\フォルダ名」のようなパスに、見覚えはありませんか?

今回の問題は、『Zoom』のチャットにこのUNCパスを記述すると、ハイパーリンクになり、クリックした人のWindowsのログインクレデンシャル(認証情報)が、乱入者に流出するというものでした。

それだけではありません。この方法を使うことで、クリックした人のパソコンに、ウイルスなど、悪意のあるファイルを実行させることもできるのです。

③End-to-End暗号化(E2E暗号化)がされていなかった

この問題に関しては、End-to-End暗号化(E2E暗号化)がされていなかったことそのものよりも、End-to-End暗号化をしてると主張していながら、End-to-End暗号化がされていなかったことが問題になりました。

End-to-End暗号化とは、通信を行う末端のみが暗号化と復号を行うことができ、通信途中の経路上で第三者が介入したり、覗き見たりすることができない、高度なセキュリティとプライバシーの保護が行える暗号化技術のこと。

つまり、E2E暗号化されているWeb会議システムの場合は、参加者の端末のみが暗号キーを保有し、たとえ、通信事業者やWeb会議システムのベンダーであっても、その会議の内容を盗み聞きすることはできないのです。

『Zoom』は、このE2E暗号化をしていると主張していたにもかかわらず、実際には、端末とクラウドサーバーの間で暗号化がされていたとのこと。

これはどういうことかというと、この場合、E2E暗号化とは違って、『Zoom』がユーザーのWeb会議の内容を盗み聞きすることができてしまうのです。

ただし、これ、クラウド型(ASP型)のWeb会議システムだと割と一般的。というのも、例えば、録音・録画機能を使う場合は、一旦、クラウドサーバー上で複合し、再度暗号化する必要があるからです。

ということで、この問題に関しては、セキュリティ上の問題というより(一部それもありますが)、『Zoom』が、虚偽の表示をしていたことが問題だったのです。

④他地域のWeb会議が中国のデータセンターに繋がっていた

Web会議システムに限らず、Web関連のサービスは、通常のルートが混雑している場合に、他の空いているルートを経由するような仕組みになっています。

これは、『Zoom』も同じで、どんなに負荷がかかってもサービスを止めないよう、世界17ヶ所のデータセンターが連携していて、日本国内のデータセンターが混雑している場合は、アメリカなどに接続される仕組みになっているそう。

本来であれば、北米や日本のWeb会議は、ジオフェンシング(仮想的な境界)によって、中国のデータセンターに接続されない仕組みのはずが、2020年2月の中国データセンター増設の際に、人為的なミスによってジオフェンシングが実装されず、一部のWeb会議が中国のデータセンターに接続されてしまっていたとのこと。

もし、中国政府が、『Zoom』の中国拠点に対してユーザー情報の開示を求めた場合、北米や日本のデータも中国政府に渡ってしまう可能性が高いことから、問題になりました。

⑤Facebookにアナリティクスデータが送信されていた

『Zoom』には、Facebookアカウントでログインする機能があります。

ところが、iOS版の『Zoom』アプリは、Facebookアカウントを持っていないユーザーの端末情報などもFacebook送信していることが判明。また、そのことが、『Zoom』のプライバシーポリシーに記載されていなかったそう。

ログインクレデンシャル(認証情報)ではないとのことですが、個人情報が勝手に外部に送信されていたということで問題になりました。

『Zoom』の5つの問題は解決済み?

『Zoom』のユアンCEOは、2020年4月2日のブログにて、今後90日間、新機能の追加を停止してプライバシー問題に対処すると発表し、修正が行われてきました。

End-to-End暗号化(E2E暗号化)は、まだされていませんが、それ以外の問題に関しては、最新バージョンのアプリケーションに更新すれば全て解決しているとのこと。

例えば、①の対策として、新機能が2つ実装されています。

1つ目は、新規のWeb会議開催に対して、デフォルトでパスワードが設定される機能。

2つ目は、「Waiting Room(待機室)」機能です。

これは、Web会議の参加者が、直接会議室に入室するのではなく、一度、バーチャルな待機室に入り、主催者が許可した人だけが、会議室に入れるというもの。部外者の乱入を未然に防ぐことができます。

また、②の対策として、チャット機能において、UNCパスがハイパーリンクにならないよう修正がされています。ただし、『Zoom』のチャットには、他にも脆弱性があると指摘する声もあり、さらなる修正が求められるところ。

④については、ジオフェンシングの実装によって、既に、中国のデータセンターに接続されないようになっているとのこと。

⑤についても、FacebookのSDK(ソフトウェア開発キット)を削除し、プログラムを修正。過去に送信された情報も含めて削除するよう、Facebookに依頼しているとのことです。

気になる、End-to-End暗号化(E2E暗号化)についてですが、実は、既にごく一部の高い機密性を必要とする顧客に対しては実装されているそう。これを、2020年内に一般向けに提供できるよう準備中とのことなので、続報に期待しましょう。

Web会議に乱入、覗き見をされないために主催者がすべきこと

実際のところ、『Zoombombing(Zoom爆弾)』の原因は、『Zoom』だけにあるわけではありません。また、閉鎖網で利用しているオンプレミス型(サーバー型)のWeb会議システム以外、どの製品でも起こり得ることです。

そこで、アカウントの乗っ取りや、Web会議への乱入、覗き見・盗み聞きを防ぐために、Web会議の主催者は、必ず以下のセキュリティ対策を行うようにしましょう。

セキュリティ対策①Web会議は"非公開"にする

まず、Web会議のURLやIDは、参加者だけに公開し、決して、SNSなどには公開しないこと。また、必ずパスワードを設定しましょう。

任意のIDやパスワードを設定できる場合は、なるべく複雑な文字列にするのも忘れずに。

セキュリティ対策②会議室URLは使い回さない

会議室のURLやIDは、会議ごとに別のものを使用し、使い回さないようにしましょう。アカウントに付属した、固人の会議室URLも使わないのがベター。

セキュリティ対策③アカウントのID・パスワードも使い回さない

様々なサービスに同じID・パスワードを設定している人、結構いらっしゃいますよね? 過去に使用したものは、どこかに流出している可能性があるため、使い回してはいけません。

覚えられない場合は、パスワードマネージャーのアプリなどを利用しましょう。

セキュリティ対策④参加者の機能を制限する

画面共有や録音・録画の機能を、参加者が利用できないように制限できるWeb会議システムもあります。使う必要のない機能については、そもそも利用できないようにしておくべきです。

セキュリティ対策⑤万が一乱入された時にできることを知っておく

例えば、参加者を追い出す機能が付いているWeb会議システムもあるので、その場合は、どこからその機能を使えるのかを事前に把握しておきましょう。また、乱入者が現れた時に、そのWeb会議を終了し、新たに安全なWeb会議を開催するまでの手順を把握しておくと、万が一の時も落ち着いて対応できるのでおすすめです。

セキュリティ対策⑥アプリケーションを必ず最新バージョンにアップデートする

Web会議システムのセキュリティは、最新バーションのアプリケーションを利用することで保証されます。Web会議を開催する前に、必ず最新版のアプリであることを確認し、参加者にも、最新版のアプリケーションを利用することをお願いしましょう。

セキュリティ対策⑦クラウドサーバーにデータが残らないWeb会議システムを選ぶ

Web会議システムの中には、会議の中でやりとりされたファイルや録音・録画データが、クラウドサーバーに保存されるものがあります。ハッカーが、クラウドサーバーなどを攻撃をした場合、それらのデータが流出してしまう可能性がありますので、なるべく、Web会議の終了と同時にデータが削除されるタイプの製品を選ぶようにしましょう。

【無料ホワイトペーパー】Teams vs ZoomのWeb会議システムを徹底比較!!

Web会議

★人気3社★徹底比較!!

無料ホワイトペーパー

導入前の比較検討用途はもちろん、普段使用していて「このweb会議って使いにくい」「本当にウチの会社にあっているの?」「別のシステムも比較してみたい」などのリプレイスを考えている方にもおすすめです。

Web会議システムを導入を検討する際に一番気になっている事、それは・・・TeamsやZoomとの比較です。

人気Web会議TeamsやZoomと比較して、【Web会議システム Fresh Voice】はTeamsやZoomとどう違うの?Fresh Voice導入すると何がよくなるの?などの疑問を解決します。

こんな人におすすめ

- Teams・Zoomの基本的特徴や価格が知りたい

- Teams・Zoomと比較したWeb会議システムFresh Voiceの特徴が知りたい

Teams・Zoomの基本情報、価格の比較と合わせて、Fresh Voiceの特徴もわかりやすく紹介しています。是非ダウンロードしていただき、ご活用ください。

高いセキュリティを求めるならブラウザ型Web会議がおすすめ!

『Zoom』で発覚した様々な問題の根本的な原因は、『Zoom』のアプリケーションが、独自基準で自社開発された点にあると考えています。

というのも、②『Zoom』アプリの複数の脆弱性の一つに、 Macで『Zoom』のソフトウェアをインストールする際、手順を簡略化するために、インストールの許可・パスワードの入力といった、標準的なインストール手順を踏んでいないというものがあったからです。

世の中には、様々な安全基準や対策が存在します。Macの標準的なインストール手順も、安全対策の一つ。『Zoom』は、そういった、安全基準や対策を無視してアプリケーションを開発していたために、たくさんのセキュリティやプライバシーの問題に直面してしまったのではないでしょうか。

今回の『Zoom』のような問題は、今後も、ベンダーが提供する専用のソフトウェアをインストールしてWeb会議を行うクラウド型(ASP型)Web会議システムにおいて、発生する可能性があります。

それに対して、最近増えてきた、『Lite FreshVoice(LFV)』をはじめとするブラウザ型Web会議システムは、主催者がしっかりと対策を行っていればほとんど問題が起きない、比較的セキュリティリスクの低い製品であると言えそうです。

というのも、まず、ブラウザ型Web会議システムは、WebRTCというセキュアな通信方式を採用した技術を利用しています。そして、きちんとSSL化がされていれば、最新版のWebブラウザを利用することで、そのセキュリティが保証されているのです。

セキュリティ面を考えると、オンプレミス型(サーバー型)の導入がベストですが、今すぐというのは、なかなか現実的ではありません。一方、ブラウザ型Web会議システムは、導入も利用も手軽で簡単。テレワーク中でも、導入可能です。

ここまでの内容を踏まえて、『ZOOM』は利用しないという判断をするのであれば、次は、『Lite FreshVoice(LFV)』をはじめとするブラウザ型Web会議システムの導入を検討してみてはいかがでしょうか?

当ホワイトペーパーだけ!好きな製品を追加して検討できるExcelシート付

人気の有料Web会議システム4社を徹底比較!価格や機能の違いが一目でわかる!

こんな人におすすめ

- 社内でWeb会議の比較資料を作ってと依頼された

- 一覧表でさまざまな比較を一目で知りたい

- オリジナルの比較表をつくる土台が欲しい

Web会議システム導入担当者の強い味方になる資料です!

是非ダウンロードしていただき、ご活用ください。

関連記事